L'origine du Zero Trust : quand le périmètre a explosé

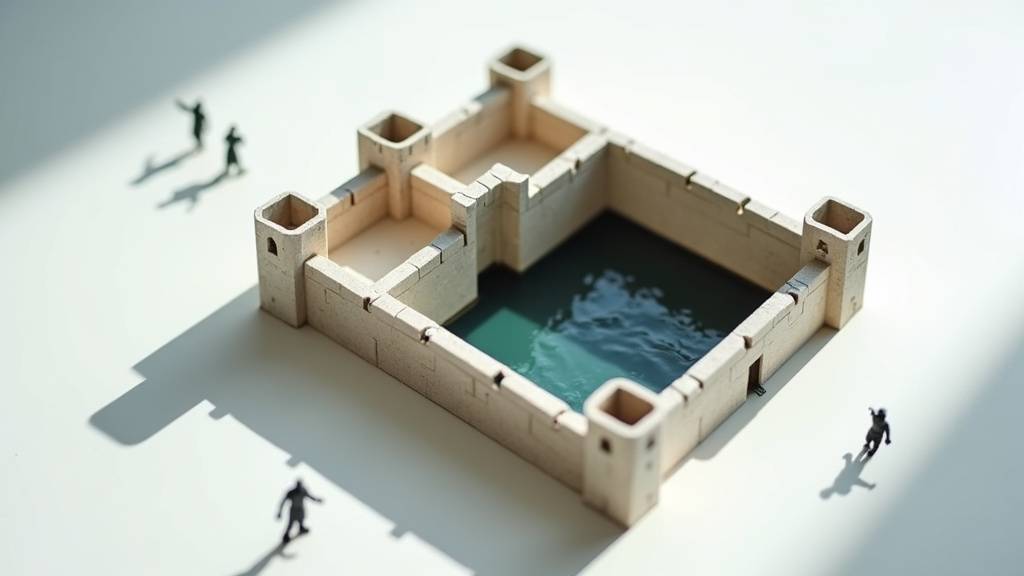

Pendant des décennies, la sécurité informatique d'entreprise reposait sur un modèle simple : le réseau interne était sûr, le réseau externe ne l'était pas. On construisait des remparts - pare-feux, VPN, DMZ - et on faisait confiance à tout ce qui se trouvait à l'intérieur. C'était l'ère du modèle château-fort.

Le problème ? Ce modèle présuppose que les menaces viennent uniquement de l'extérieur. Or, en 2026, c'est faux - et ce l'était déjà bien avant. Les statistiques sont sans appel.

C'est John Kindervag, alors analyste chez Forrester Research, qui a formalisé le concept Zero Trust en 2010. Sa thèse centrale : aucun utilisateur, aucun appareil, aucun réseau ne doit être considéré comme fiable par défaut, qu'il soit à l'intérieur ou à l'extérieur du périmètre.

"La confiance est une vulnérabilité. Chaque fois que vous faites confiance à quelque chose, vous exposez votre organisation à un risque."

- John Kindervag, créateur du concept Zero Trust

Le concept a mis du temps à s'imposer. Ce sont les grandes violations de données des années 2014-2020 - Target, Equifax, SolarWinds - qui ont convaincu les directions informatiques que le modèle périmétrique était fondamentalement cassé. En 2021, l'administration Biden a signé un décret exécutif imposant l'adoption du Zero Trust à toutes les agences fédérales américaines. Le signal était fort.

La combinaison de trois facteurs a rendu le Zero Trust incontournable en 2026 : la généralisation du cloud hybride, l'explosion des identités numériques (employés, prestataires, machines, API) et la sophistication des attaques de type lateral movement post-compromission initiale.

Les 3 piliers fondamentaux du Zero Trust

Le Zero Trust n'est pas un produit qu'on achète, c'est une philosophie architecturale. Elle repose sur trois principes indissociables que le NIST (National Institute of Standards and Technology) a formalisés dans sa publication SP 800-207.

Vérifier explicitement

Authentifier et autoriser systématiquement en se basant sur tous les points de données disponibles : identité, emplacement, état de l'appareil, service ou charge de travail, classification des données et anomalies comportementales.

- Authentification multifacteur (MFA) obligatoire

- Vérification de l'état de santé de l'appareil

- Analyse comportementale continue (UEBA)

- Contextualisation de chaque demande d'accès

Accès au moindre privilège

Limiter l'accès des utilisateurs avec les droits juste nécessaires (Just-In-Time, Just-Enough-Access). Minimiser l'exposition des données et réduire la surface d'attaque en segmentant les accès au niveau le plus granulaire possible.

- Principe du moindre privilège (PoLP)

- Accès JIT (Just-In-Time) et JEA

- Microsegmentation du réseau

- Gestion des accès privilégiés (PAM)

Supposer la compromission

Partir du principe que la violation a déjà eu lieu ou aura lieu. Minimiser le rayon d'impact, segmenter les accès, chiffrer toutes les communications bout-en-bout, et utiliser l'analytique pour détecter et répondre aux menaces en temps réel.

- Chiffrement de bout en bout systématique

- Monitoring continu et SOC actif

- Segmentation pour limiter le blast radius

- Plans de réponse aux incidents affinés

Ces trois piliers sont définis dans le cadre NIST SP 800-207 "Zero Trust Architecture", la référence de facto pour toute implémentation sérieuse. Le CISA (Cybersecurity & Infrastructure Security Agency) a publié en complément son modèle de maturité Zero Trust, organisé autour de 5 axes : Identité, Appareils, Réseaux, Données et Applications/Charges de travail.

Zero Trust vs sécurité traditionnelle : le comparatif

Pour comprendre pourquoi le Zero Trust change tout, il faut mesurer concrètement ce qui distingue les deux approches. Voici un comparatif structuré que j'ai constitué à partir de plusieurs frameworks et publications du secteur.

Ce qui frappe dans ce comparatif, c'est que les faiblesses du modèle périmétrique correspondent précisément aux vecteurs d'attaque les plus exploités en 2026 : compromission de comptes (via phishing), déplacement latéral post-intrusion, et abus des accès cloud non surveillés.

Les étapes du déploiement Zero Trust

Le Zero Trust ne s'installe pas en un week-end. C'est un projet de transformation structurel qui, selon la taille de l'organisation, peut s'étendre sur 18 à 36 mois. Voici le séquencement que préconisent la plupart des frameworks reconnus, dont le modèle de maturité CISA.

Inventaire et cartographie

Avant de sécuriser quoi que ce soit, il faut savoir ce qu'on a. Cette phase est critique et souvent sous-estimée.

- Inventaire exhaustif de tous les actifs : serveurs, endpoints, IoT, API, services cloud

- Cartographie des flux de données et des dépendances applicatives

- Recensement de toutes les identités : humaines, de service, machines

- Classification des données par sensibilité (publique, interne, confidentielle, critique)

Sécurisation des identités

L'identité est le nouveau périmètre. C'est le premier axe du modèle CISA et le plus impactant à court terme.

- Déploiement MFA phishing-resistant (FIDO2/WebAuthn) pour tous les comptes

- Mise en place d'une solution IAM (Identity and Access Management) centralisée

- Revue et nettoyage des comptes dormants et des accès excessifs

- Déploiement d'une solution PAM pour les comptes à hauts privilèges

Sécurisation des appareils et du réseau

Chaque endpoint est un vecteur potentiel d'attaque. La microsegmentation réseau limite le blast radius en cas de compromission.

- Déploiement d'un agent EDR (Endpoint Detection & Response) sur tous les appareils

- Politique de conformité device : patch status, chiffrement disque, état MDM

- Microsegmentation réseau : isoler les systèmes critiques, cloisonner par fonction

- Remplacement progressif du VPN traditionnel par une solution ZTNA

Sécurisation des applications et données

L'accès aux applications doit être contextuel et dynamique. Les données doivent être protégées indépendamment de leur emplacement.

- Politique d'accès conditionnel basée sur le risque pour chaque application

- DLP (Data Loss Prevention) pour surveiller et contrôler les flux de données sensibles

- Chiffrement des données au repos et en transit systématique

- Audit continu des droits sur les données (DSPM - Data Security Posture Management)

Automatisation et amélioration continue

Le Zero Trust mature est piloté par la donnée. L'objectif est d'atteindre un état d'amélioration continue basé sur les signaux de télémétrie.

- SIEM/SOAR : corrélation des logs et automatisation des réponses aux incidents

- UEBA : détection des comportements anormaux par IA

- Threat hunting proactif et red team régulier

- Révision trimestrielle des politiques d'accès et des périmètres de confiance

Les technologies clés de l'architecture Zero Trust

Le Zero Trust s'appuie sur un écosystème de technologies complémentaires. Ce n'est pas une seule solution mais une architecture intégrée. Voici les briques essentielles que j'ai identifiées dans la littérature et les retours d'expérience du secteur.

| Technologie | Acronyme | Rôle dans le Zero Trust | Axe CISA | Complexité |

|---|---|---|---|---|

| Identity & Access Management | IAM | Gestion centralisée des identités et des accès, SSO, fédération | Identité | Moyenne |

| Multi-Factor Authentication | MFA | Vérification renforcée de l'identité au-delà du mot de passe | Identité | Faible |

| Privileged Access Management | PAM | Contrôle des comptes à hauts privilèges, sessions enregistrées | Identité | Élevée |

| Endpoint Detection & Response | EDR | Détection des menaces sur les terminaux, réponse automatisée | Appareils | Moyenne |

| Mobile Device Management | MDM | Conformité et gestion des appareils mobiles et distants | Appareils | Faible |

| Zero Trust Network Access | ZTNA | Accès applicatif sécurisé sans VPN, basé sur l'identité | Réseaux | Moyenne |

| Secure Access Service Edge | SASE | Convergence réseau et sécurité cloud-native (SD-WAN + SSE) | Réseaux | Élevée |

| Cloud Access Security Broker | CASB | Visibilité et contrôle des applications cloud, shadow IT | Applications | Moyenne |

| Data Loss Prevention | DLP | Prévention des fuites de données sensibles | Données | Élevée |

| Security Information & Event Management | SIEM | Collecte, corrélation et analyse des événements de sécurité | Transversal | Élevée |

Les grands éditeurs (Microsoft, Google, Palo Alto Networks, Zscaler, CrowdStrike) proposent des plateformes qui couvrent plusieurs de ces briques avec une intégration native. L'approche single-vendor simplifie l'exploitation mais crée une dépendance. L'approche best-of-breed offre plus de flexibilité mais complexifie les intégrations. Dans mon analyse, la majorité des organisations de taille intermédiaire privilégient une approche hybride.

Les erreurs les plus fréquentes à éviter

À travers les retours d'expérience et les post-mortems publiés dans la communauté sécurité informatique, on retrouve les mêmes erreurs de déploiement Zero Trust. Les voici sous forme d'accordéon - toutes les sections sont ouvertes pour que vous puissiez tout lire d'un coup.

Plusieurs éditeurs vendent leurs solutions sous l'étiquette "Zero Trust". Ce n'est pas un produit unique qu'on achète et qu'on installe. C'est une stratégie architecturale qui implique un changement culturel, organisationnel et technique profond. Aucun vendor ne peut vous donner le Zero Trust "clé en main" - il peut vous fournir des briques, pas l'architecture complète.

Remède : Commencer par définir une stratégie Zero Trust interne avant tout achat. S'appuyer sur les frameworks NIST SP 800-207 et CISA ZT Maturity Model comme boussole.

Le Zero Trust est souvent vu comme un projet technique. Il l'est, mais c'est avant tout un projet humain. L'introduction du MFA, de l'accès conditionnel et de la vérification systématique crée des frictions pour les utilisateurs habitués à accéder librement aux ressources. Sans accompagnement, la résistance interne peut faire échouer le déploiement.

Remède : Impliquer les métiers dès la conception. Communiquer sur le "pourquoi" avant le "comment". Former les utilisateurs. Déployer progressivement en mode pilote avant le déploiement général.

Le Zero Trust couvre 5 axes (identité, appareils, réseau, données, applications). Vouloir tout déployer simultanément mène inévitablement à l'échec par manque de ressources, de priorisation et de focus. La complexité des interdépendances crée des blocages techniques et organisationnels.

Remède : Commencer par l'axe identité - c'est le plus impactant et souvent le plus rapide à déployer. Puis progresser axe par axe en priorisant selon les risques métier identifiés.

En 2026, les identités machines (comptes de service, API keys, tokens, workloads cloud) sont largement plus nombreuses que les identités humaines dans une organisation moderne. Ces identités sont souvent sur-privilégiées, rarement auditées, et constituent un angle mort majeur dans les déploiements Zero Trust qui se focalisent uniquement sur les utilisateurs.

Remède : Inclure les identités non-humaines dans le scope dès la phase d'inventaire. Déployer une solution NHI (Non-Human Identity) Management pour gérer le cycle de vie des secrets et des tokens de service.

Le Zero Trust n'a pas de "date de fin". C'est un état d'amélioration continue. Les organisations qui l'abordent comme un projet à livrer tombent dans le piège de la "checkbox compliance" : les outils sont déployés mais les politiques ne sont jamais réévaluées, les accès jamais nettoyés, les menaces jamais recalibrées.

Remède : Intégrer le Zero Trust dans la gouvernance sécurité comme un programme permanent. Mesurer la maturité avec des indicateurs (score de maturité CISA, taux de couverture MFA, temps de détection MTTD, temps de réponse MTTR).

FAQ - Questions fréquentes sur le Zero Trust

Non, et c'est un mythe persistant que je trouve important de déconstruire. Certes, les grandes entreprises ont les budgets pour des déploiements complets. Mais le Zero Trust est une philosophie applicable à toute taille d'organisation. Une PME peut commencer par des étapes simples et abordables : activer le MFA sur tous les comptes, réviser les accès, déployer un EDR, et utiliser un service cloud avec accès conditionnel. Des solutions comme Microsoft Entra ID (ex-Azure AD), Google Workspace ou Okta offrent des fonctionnalités Zero Trust accessibles même pour les petites structures.

Le Zero Trust ne "supprime" pas les outils existants d'un coup, mais il en transforme profondément le rôle. Le pare-feu reste utile pour la segmentation réseau, mais perd son statut de seul gardien. Le VPN traditionnel, lui, est souvent remplacé par une solution ZTNA (Zero Trust Network Access), plus granulaire : l'utilisateur accède à une application spécifique, pas à tout le réseau. Ce remplacement se fait progressivement, pendant la phase de transition.

Le SASE (Secure Access Service Edge), terme créé par Gartner en 2019, est une architecture qui converge réseau (SD-WAN) et sécurité (SSE : CASB, SWG, ZTNA, FWaaS) dans un service cloud unifié. Le Zero Trust est le principe philosophique qui sous-tend le SASE : c'est parce qu'on applique le Zero Trust que le SASE vérifie chaque session, chaque accès, quel que soit l'emplacement de l'utilisateur. En résumé : Zero Trust est la philosophie, SASE est l'architecture cloud qui en est une implémentation possible.

C'est la question que tout DSI pose en premier. La réponse honnête : c'est très variable. Un déploiement partiel (IAM + MFA + EDR) pour une PME de 200 personnes peut représenter entre 30 000 et 80 000 euros par an. Un déploiement complet pour une entreprise de 5 000 collaborateurs peut atteindre plusieurs millions. Mais il faut le mettre en regard du coût d'une violation de données (4,88 M$ en moyenne en 2026, selon IBM) et des pénalités RGPD potentielles. Sur ce plan, l'investissement se justifie souvent rapidement.

Non, et méfions-nous de toute technologie ou approche présentée comme la solution ultime. Le Zero Trust réduit considérablement la surface d'attaque et limite l'impact des compromissions - c'est prouvé. Mais il ne protège pas contre les vulnérabilités zero-day dans les applications non patchées, les attaques de la supply chain logicielle, ou l'ingénierie sociale ciblée de haut niveau (spear phishing, deepfakes). Il s'intègre dans une stratégie de défense en profondeur, pas en remplacement de celle-ci.

Mon bilan sur le Zero Trust

Le Zero Trust est la réponse structurelle la plus cohérente que j'ai trouvée face aux réalités de la sécurité informatique en entreprise en 2026. Ce n'est pas une mode - c'est une nécessité dictée par l'évolution profonde des environnements IT (cloud, hybride, mobilité, prolifération des identités).

La bonne nouvelle : vous n'avez pas à tout faire du premier coup. Commencez par le MFA, nettoyez vos accès, déployez un EDR. Ces trois actions seules réduisent radicalement votre exposition. Le reste viendra progressivement.

Et n'oubliez pas : le Zero Trust est un voyage, pas une destination. Les organisations les plus sécurisées sont celles qui remettent constamment en question leurs hypothèses de confiance.